مستقبل أنظمة التشفير في ظل تطور أجهزة الكمبيوتر الكمية

في عصر الثورة التكنولوجية المتسارعة، تبرز الحوسبة الكمية كواحدة من أهم الابتكارات التي قد تغير موازين القوى في مجالات متعددة، لا سيما الأمن السيبراني والتشفير. فمع قدرة أجهزة الكمبيوتر الكمية على إجراء العمليات الحسابية المعقدة بسرعة فائقة مقارنةً بالحواسيب التقليدية، يثار تساؤل جاد حول مستقبل أنظمة التشفير الحالية ومدى قدرتها على الصمود أمام هذه الطفرة التكنولوجية.

كيف تؤثر الحوسبة الكمية على التشفير التقليدي؟

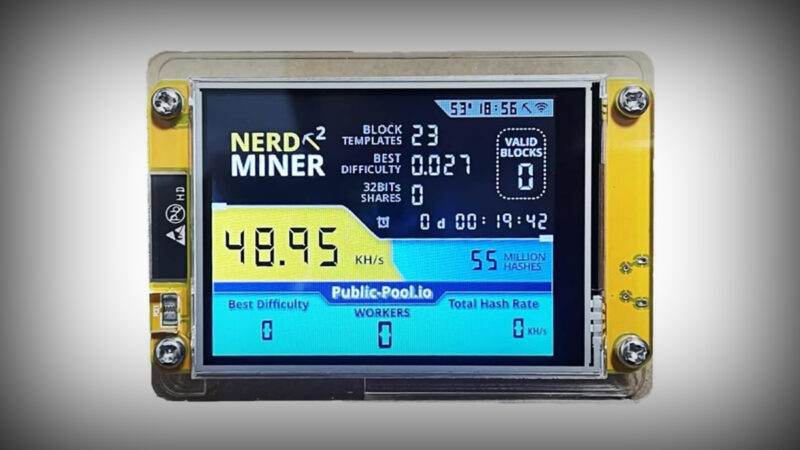

تعتمد معظم أنظمة التشفير الحالية، مثل RSA وECC (Elliptic Curve Cryptography)، على صعوبة تحليل الأعداد الكبيرة إلى عواملها الأولية أو حل مشاكل رياضية معقدة. ولكن أجهزة الكمبيوتر الكمية، من خلال خوارزمية شور (Shor’s Algorithm)، قادرة نظريًا على كسر هذه الأنظمة في وقت قصير جدًا مقارنة بالحواسيب التقليدية.

على سبيل المثال، لو احتاج كمبيوتر تقليدي ملايين السنين لكسر مفتاح RSA بطول 2048 بت، فإن الكمبيوتر الكمي القوي قد يتمكن من ذلك خلال ساعات أو حتى دقائق، مما يشكل تهديدًا وجوديًا لأمن البيانات.

نحو تشفير مقاوم للحوسبة الكمية

لمواجهة هذا التحدي، يعمل الباحثون على تطوير أنظمة تشفير جديدة تعرف باسم “التشفير ما بعد الكمي” (Post-Quantum Cryptography – PQC). هذه الأنظمة تعتمد على مشاكل رياضية يصعب حلها حتى باستخدام الحوسبة الكمية، ومن أبرزها:

- التشفير القائم على الشبكات (Lattice-based Cryptography): يعتمد على مشاكل رياضية مثل “مشكلة أقصر متجه” (Shortest Vector Problem) التي يعتقد أنها مقاومة للحوسبة الكمية.

- التشفير القائم على الأكواد (Code-based Cryptography): يستخدم تقنيات تصحيح الأخطاء المعقدة.

- التشفير القائم على الدوال الأحادية الاتجاه المقاومة للكم (Multivariate-based Cryptography).

- التشفير القائم على دوال التجزئة (Hash-based Cryptography): يعتمد على خوارزميات تجزئة قوية مثل SHA-3.

التشفير الكمي: بديل أم تكامل؟

إلى جانب تطوير أنظمة مقاومة للحوسبة الكمية، يجري العمل على التشفير الكمي، الذي يستفيد من المبادئ الفيزيائية لميكانيكا الكم لضمان أمان المعلومات. من أشهر تقنيات التشفير الكمي توزيع المفاتيح الكمّي (Quantum Key Distribution – QKD)، والذي يسمح بنقل المفاتيح المشفرة بشكل آمن تمامًا، حيث أن أي محاولة للتجسس تؤدي إلى تغيير الحالة الكمومية للبيانات، مما يجعل اكتشاف التسلل ممكنًا فورًا.

متى تصبح الحوسبة الكمية تهديدًا حقيقيًا؟

رغم التقدم في الحوسبة الكمية، فإن بناء كمبيوتر كمي عملي بقوة كافية لكسر التشفير التقليدي لا يزال تحديًا تقنيًا. يقدر الخبراء أن ذلك قد يستغرق بين 10 إلى 20 عامًا، مما يمنح المؤسسات وقتًا للاستعداد عبر تبني أنظمة مقاومة للحوسبة الكمية.

الخطوات المستقبلية

- الانتقال إلى تشفير ما بعد الكم: يجب على الشركات والحكومات البدء في اختبار وتبني خوارزميات مقاومة للحوسبة الكمية.

- الاستثمار في البحث والتطوير: تطوير تقنيات تشفير أكثر كفاءة لمواجهة التطورات المستقبلية.

- تعزيز التشفير الكمي: تطبيق تقنيات مثل QKD لضمان أمن الاتصالات الحساسة.

- التوعية والتدريب: يجب على الخبراء في مجال الأمن السيبراني مواكبة التطورات لضمان الحماية الفعالة للبيانات.

خاتمة

إن تطور الحوسبة الكمية يمثل تحديًا هائلًا لأنظمة التشفير الحالية، لكنه في الوقت ذاته يدفع نحو ابتكارات جديدة تعزز أمن البيانات. من خلال الاستعداد المبكر، يمكن للعالم الانتقال بسلاسة إلى أنظمة تشفير أكثر أمانًا تواكب هذه القفزة التكنولوجية، مما يضمن حماية المعلومات في العصر الرقمي القادم.